Architecture de sécurité - Technologie Retyc

Architecture de sécurité avancée combinant chiffrement de bout en bout, zero-knowledge et souveraineté. Découvrez notre approche technique de la confidentialité.

Nos piliers technologiques

Chiffrement de bout en bout hybride post-quantique

Chiffrement local avec clés hybrides intégrant des mécanismes résistants aux menaces quantiques connues. Seuls vous et vos destinataires autorisés disposez des clés de déchiffrement. Protection renforcée pour la durée de vie de vos données sensibles.

Infrastructure souveraine

Hébergement exclusif dans l'Union européenne, auprès d'opérateurs de référence certifiés HDS et ISO 27001 (Scaleway, Clever Cloud). Exposition réduite aux législations extraterritoriales américaines (Cloud Act, FISA).

Architecture zero-knowledge garantie

Gestion des clés sous votre contrôle exclusif. Impossibilité technique pour Retyc d'accéder à vos contenus, métadonnées ou clés de chiffrement. Confidentialité absolue par conception.

Confidentialité par défaut

Aucun cookie publicitaire, aucun script analytique tiers. Les statistiques d'usage sont mesurées via un outil auto-hébergé, sans profilage. Les accès à vos transferts sont journalisés à votre bénéfice, sans analyse comportementale à des fins commerciales.

Sécurité cryptographique multicouche

Protection au-delà du simple contrôle d'accès : même en cas de compromission des permissions, vos fichiers restent illisibles sans les clés de déchiffrement hybrides post-quantiques.

Cryptographie open-source auditable

Implémentations cryptographiques publiques et auditables par la communauté de sécurité. Transparence totale sur nos protocoles et algorithmes de chiffrement.

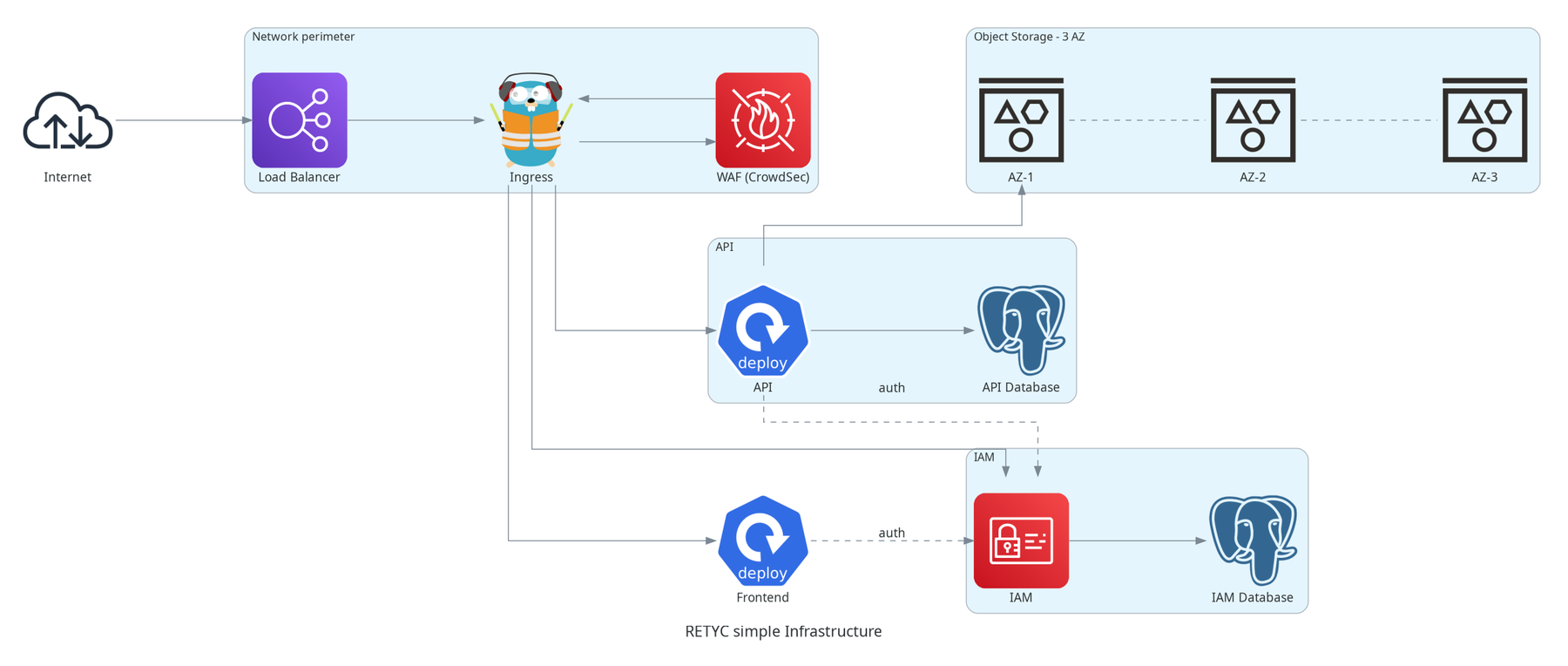

Notre infrastructure technique

Nos fondations techniques pour une sécurité maximale

Retyc repose sur une infrastructure cloud européenne, conçue pour garantir la confidentialité de vos données. Découvrez les éléments clés de notre architecture technique qui assurent une protection maximale de vos contenus sensibles.

Architecture zero-knowledge

Confidentialité garantie par conception

Contrairement aux solutions de transfert classiques, Retyc ne peut techniquement pas accéder à vos contenus chiffrés. Notre architecture zero-knowledge garantit que seuls vous et vos destinataires autorisés disposez des clés de déchiffrement.

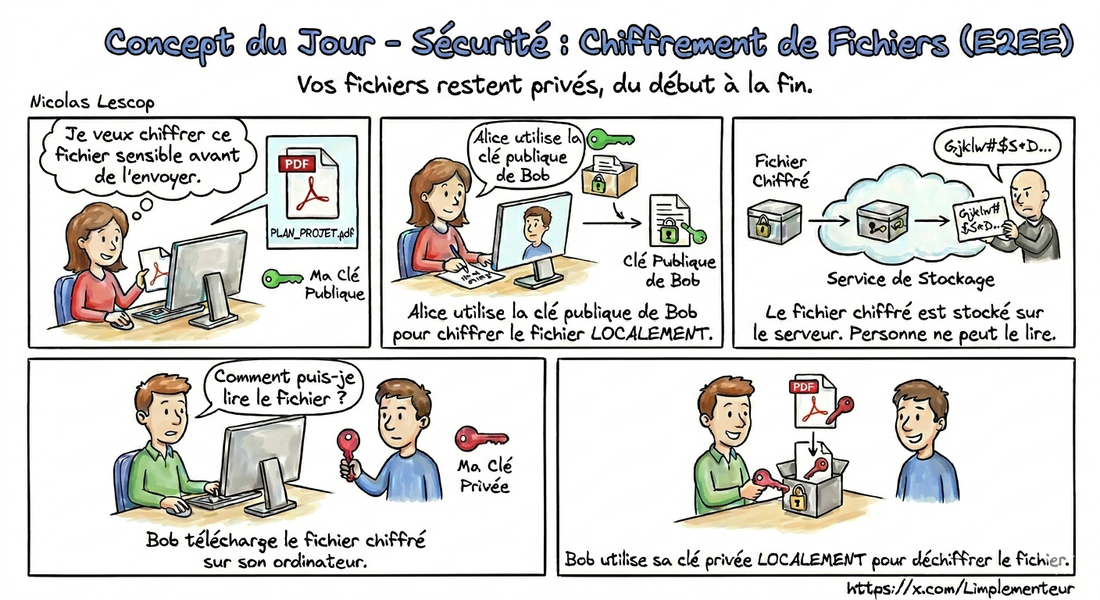

Chiffrement avant envoi

Vos fichiers sont chiffrés localement sur votre appareil avant tout transfert vers nos serveurs. Nous ne voyons jamais vos données en clair.

Infrastructure souveraine

Stack technologique et hébergement 100% européens, auprès d'opérateurs de référence certifiés HDS et ISO 27001 (Scaleway, Clever Cloud). Exposition réduite aux législations extraterritoriales américaines.

Protection cryptographique multicouche

Le chiffrement de bout en bout hybride post-quantique protège vos données même en cas de compromission de nos serveurs ou d'interception du réseau.

Chiffrement

Au-delà du chiffrement en transit et au repos

Le chiffrement de bout en bout (E2EE) offre une protection supérieure au chiffrement classique en transit (TLS) et au repos. Comprendre cette différence est essentiel pour évaluer la sécurité réelle de vos transferts.

Chiffrement en transit (TLS)

Protection standard pendant le transfert réseau. Nécessaire mais insuffisant : vos données arrivent déchiffrées sur les serveurs du fournisseur.

Chiffrement au repos (server-side)

Les fichiers sont chiffrés sur les serveurs, mais le fournisseur conserve les clés. Il peut techniquement accéder à vos contenus pour maintenance, analyse ou sur demande légale.

Chiffrement de bout en bout (E2EE)

Approche de Retyc : vos fichiers sont chiffrés avant l'envoi et ne peuvent être déchiffrés que par vos destinataires. Le fournisseur ne peut jamais accéder aux contenus.

Prêt à sécuriser vos transferts ?

Rejoignez les organisations et professionnels qui utilisent Retyc pour garantir la confidentialité absolue de leurs contenus sensibles.

Questions techniques fréquentes

Les réponses aux questions que se posent les équipes sécurité avant d'adopter Retyc.

Le chiffrement et le déchiffrement ont lieu sur l'appareil de l'utilisateur. Nos serveurs ne reçoivent que des blocs chiffrés et ne détiennent aucune clé. Nous sommes donc dans l'incapacité technique de lire vos fichiers ou leurs métadonnées, y compris sur réquisition.

Retyc s'appuie sur age, un standard moderne de chiffrement, avec des destinataires hybrides post-quantiques. Les clés dérivées d'une passphrase utilisent scrypt. L'objectif est de protéger vos données aujourd'hui, mais aussi contre les capacités de déchiffrement futures.

Un attaquant n'obtiendrait que des blocs chiffrés, sans les clés permettant de les lire. Le chiffrement de bout en bout protège vos contenus même en cas de compromission de l'infrastructure ou d'interception réseau.

Oui. Nos implémentations cryptographiques sont publiques et reposent sur des briques ouvertes, vérifiables par la communauté de sécurité. Nous ne pratiquons pas la sécurité par l'obscurité.

Exclusivement dans l'Union européenne, chez Scaleway et Clever Cloud, sur des infrastructures certifiées HDS et ISO 27001. Aucune dépendance à un cloud américain, ce qui réduit fortement l'exposition au CLOUD Act et au FISA.